1. 昨今のセキュリティ事情

当コラムはローカル5Gとセキュリティについての連載第5弾となり、いったんこれで連載に関しては最終回となります。セキュリティに課して素人の駄文で大変恐縮ではございますが今回も楽しんで読んでいただけると幸いです。

過去の連載は下記となります。ぜひご一読いただければと存じます。

ローカル5Gセキュリティ①_5Gって安全なの?

URL: https://www.kcme.jp/column/local5g_vol0045.html

ローカル5Gセキュリティ②_ローカル5Gへのサイバー攻撃

URL: https://www.kcme.jp/column/local5g_vol0046.html

ローカル5Gセキュリティ③_5GのSIMってすごい!

URL: https://www.kcme.jp/column/local5g_vol0047.html

ローカル5Gセキュリティ④_情報を守れ!色々な機能の紹介

URL: https://www.kcme.jp/column/local5g_vol0048.html

今回でいったん最終回となる連載ですが、今まではローカル5Gはセキュリティ強固です!という内容で記載を行ってまいりました。4回にも渡ってローカル5Gの安全性を訴えるということはさぞかしすごいシステムなのだろうと思われる方もいらっしゃるかもしれませんが、世の中に完璧なツールなんてものは存在せず、もちろんローカル5Gにも弱点や穴、セキュリティ的にどうなの?と思う部分があったりします。

そこでローカル5Gを使用するにあたってどのような危険があるのか、という部分を掘り起こしていきたいと思います。また掘り起こした部分について穴を埋める術はあるのか、という部分にも触れていきたいと思います。

2025年は情報セキュリティ関連で色々なニュースが飛び交った年となりました。食料品製造企業や小売業の企業などは大きいニュースとなりましたが、他の企業でもサイバー攻撃による情報流出のニュースが流れてきており、「Slack(スラック)」の不正ログインによる情報流出や国会図書館へ開発中ソフトウェアを踏み台にしての不正アクセスなんかも発生していました。ランサムウェアの被害を分刻みで報告されている工業系企業様や、大学もランサムウェアの被害にあっています。2025年は前年までと比べて確実に被害の規模と件数が上がってきていることを感じます。攻撃手法も以前は怪しいメールが届いて、怪しいURLを踏んでしまうとマルウェアに感染してといった流れが主流であり、明らかに日本人が書いていないようなメール文が多かったので注意深くメールを確認することで見破ることも可能でしたが、今はVPNの脆弱性がある部分を狙われたり、サプライチェーンなどを利用した攻撃が主流になってきていて手法も変わってきています。

攻撃範囲も大きい企業だから安全、中小企業だから狙われないなんてことはなく本当にどの会社もいつ被害に合うのかわからない状態になってきています。

こんな状態なのでローカル5Gを使ってみたいけどセキュリティ的にどうなのだろうと考えている方もいらっしゃると思いますが、その考えは大正解です。このご時世なので疑ってかかるぐらいがいいと思います。

疑ってかかるとはいえ、じゃあどこを疑えばいいのかというのも中身がわからないと疑えないと思いますので、5Gの弱点と対応策をセキュリティ素人の私と一緒にコラムを通して考えていただければと思います。

2. ローカル5Gの弱い部分と回避方法

2-1. ローカル5Gは情報セキュリティの弱点となるのか

冒頭に記載したとおりローカル5Gも素の状態で使うのであれば弱点があるソリューションです。じゃあどこに弱点があるの?というところなのですが、ローカル5Gの使用するシーンを想像するとわかりやすいと思います。ローカル5Gは工場や自分の敷地内で閉じたネットワークを形成し、不特定多数の方がアクセスせず、自分たちで管理しているSIMを持っていなければ接続できず、モバイル通信のシステムであるため他の端末との相互通信なども簡単に行えるソリューションです。これを逆の表現にするとそのままローカル5Gの弱点が露呈します。

まず基本的にローカル5Gは閉じたネットワークを形成、つまり現地にあるサーバと機器を接続する目的などで使われます。この場合は閉じたネットワークとなる為特段不安になるような要素はありません。今までのコラムでも記載をした通りです。ではローカル5Gを閉域網で使用しない使い方、インターネットに接続してクラウドサーバにアクセスしてデータのやり取りをすると考えてみましょう。インターネットに接続するとなるとFWやVPNの設定なんかもいじる必要が出てきたりすると思います。VPNを利用している場合単純に外にむけて1本経路が増えることにもなります。そうなると攻撃者から設定ミスや見逃し等で「攻撃が試せる穴が一つ増えた」と見える場合もあると思います。

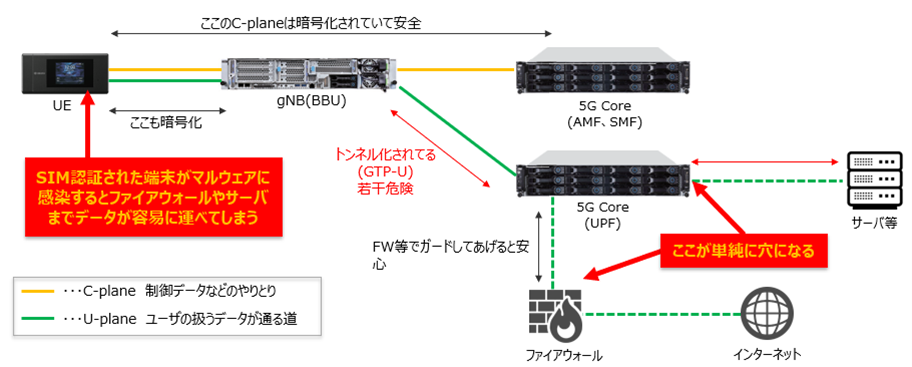

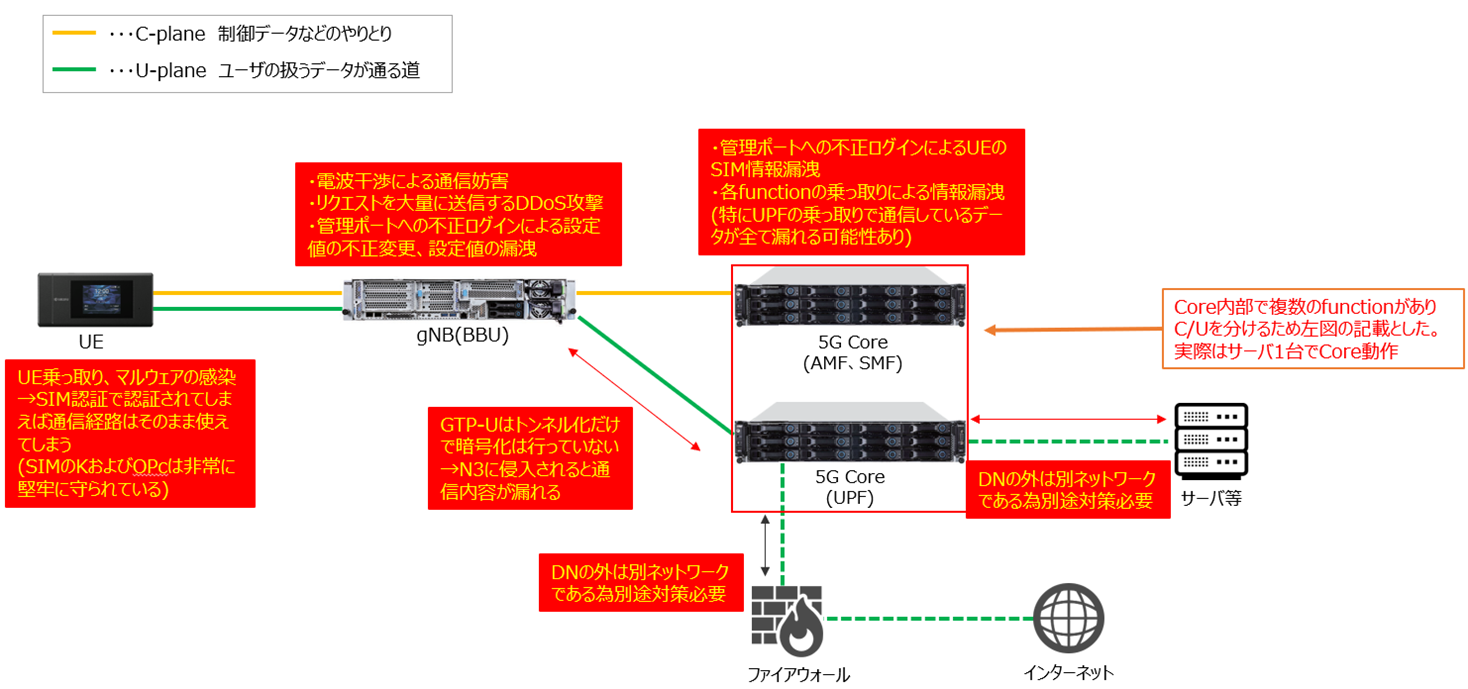

またSIMの認証は非常に強力ですが、認証をしてしまった端末に関してはデータが素通りできてしまうのと、なんなら不正データを手厚く保護しながら通信経路に乗せられるので使用している端末がマルウェアに侵された場合は大事故につながる可能性もあります。機器によっては端末同士が直接通信できる為マルウェアの横展開などもできてしまう可能性もでてきてしまいます。ざっくりですが図にすると下記の絵になります。

この弱点は他の無線通信なんかにも当てはまるものでもあるのでローカル5G独自の弱点というわけではありません。ただローカル5Gも完全無欠ではなく他の通信と同様の弱点も抱えているというわけです。

その他にもローカル5Gの管理ポートへVPNで他所からつなげられるようにした場合も穴が増えますし、もし攻撃者がCoreの管理ポートへアクセスできてしまった場合SIMデータの取得や通信設定の変更などができてしまいます。そこまでいくともう攻撃者から見たらローカル5Gがやりたい放題の狩場のように見えることでしょう。

VPNが破られるなんてことは最近珍しくない、というか最近のトレンドみたいになっているので全然起こりえる話だと思います。

端末へのマルウェアという部分でも接続する機器によってはマルウェアの対策が取りづらいものもあると思います。そうなると感染した際のリスクはかなり大きいものになると思います。Androidが出始めたばかりのかなり昔はAndroid端末の普及スピードが遅かったので、人があまり持ってないものを狙ってもしょうがないということでAndroid対応のマルウェアがあまりなかった、つまりノーガードでもまあ何とかなるかって時代もありました。スマホに関しては、今はそういう時代ではなく持っていようが持っていなかろうが油断しているとすぐに被害にあいますがスマホはアンチウィルスソフトやWebアクセスのホワイトリストを使うことで比較的容易にざっくりとしたガードはできると思います。そういった対策が取りづらいUEなどを使う場合はノーガードになりやすく、狙われた時に対処がしづらい為注意が必要になります。

こういった部分を踏まえ、ローカル5Gはセキュリティとして強固な部分もあるがもろい部分もあって、対策を取らないと危ないソリューションだと言うことはできると思います。が、この危険な部分というのは他の通信と同じで、Wi-Fiだろうが、衛星通信だろうが危険な部分はあって、すべての通信に対してこういった危険性はあると言えると思います。

じゃあ結局ローカル5Gを使っても安全な通信はできないの?と思う方もいらっしゃると思いますがそうではありません。あくまで弱点があるというだけで対策の仕方によっては無線ソリューションの中でもかなり強固なシステムができ上がるソリューションでもあります。

ではその強固なシステムをどう作るのかという部分を記載していきます。

2-2. ローカル5Gの穴をふさごう

ローカル5Gの穴をふさぐ事を考えた時にまずはローカル5Gの強い部分、弱い部分を改めて洗っていきます。

【ローカル5Gの情報セキュリティに強い部分】

・SIMによる認証システムは非常に強固である。

・EIRによってUEのすり替えなどが起きた場合に通信を遮断できる。

・通信中に強力な暗号化を実施するので盗聴が困難。

・NWDAFによる通信の異常検知が可能。

・暗号鍵生成によるなりすましが非常に困難。

・HTTP/2 over TLSによるAPIGWとfunction間の暗号化。

【ローカル5Gの情報セキュリティに弱い部分】

・インターネット接続などを行う場合に通信経路自体が攻撃対象になりうる。

・UEがマルウェアに感染した場合認証を素通りできてしまう。

・Coreの管理APIに到達できた場合SIMやK(暗号鍵生成の材料)が漏れてなりすましが可能となる。

・DDoS攻撃へ未対策の機器である場合DDoS攻撃を受けた際に機械がオーバーフローして通信断が発生する可能性がある。

・干渉波による通信妨害。

・一般的なソリューションではない為、運用、保守に対して高度な知識を要する部分が出てくる。

強み、弱点を整理すると上記のようになると思います。

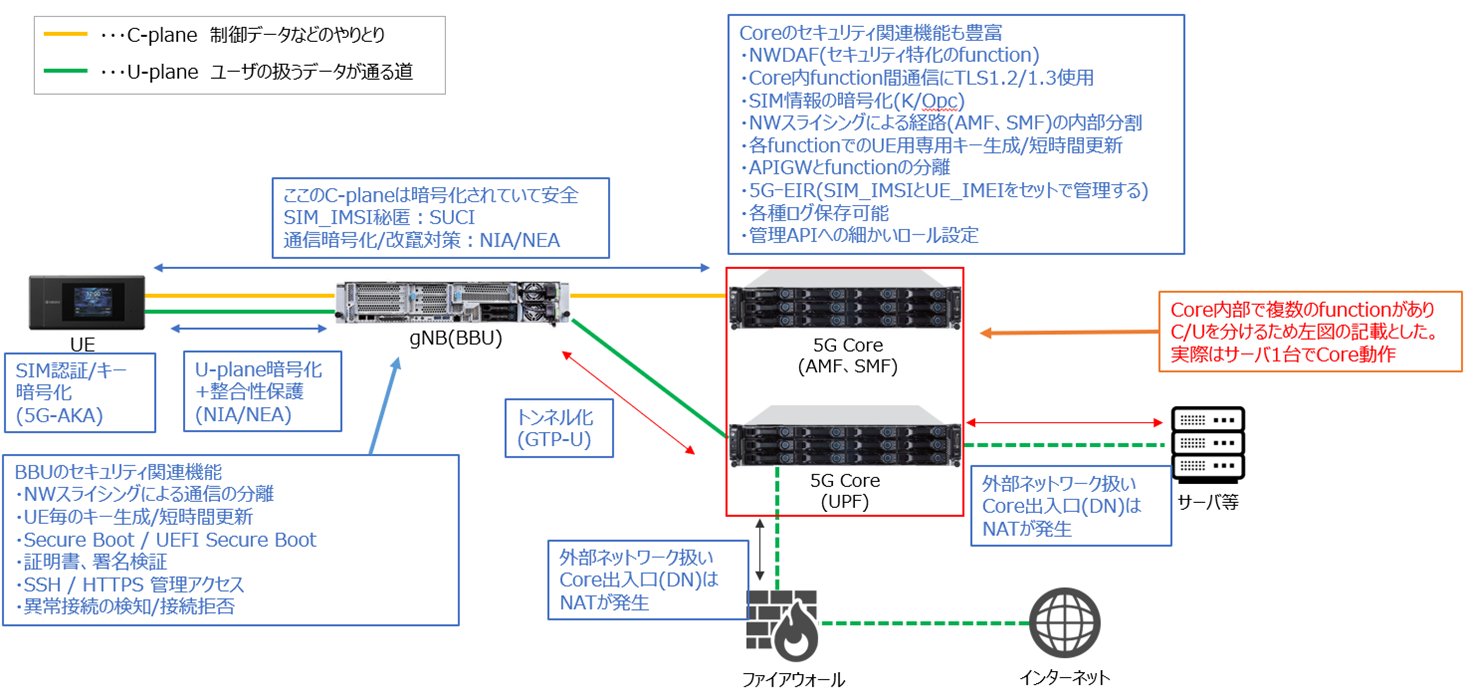

絵にすると下図になります。

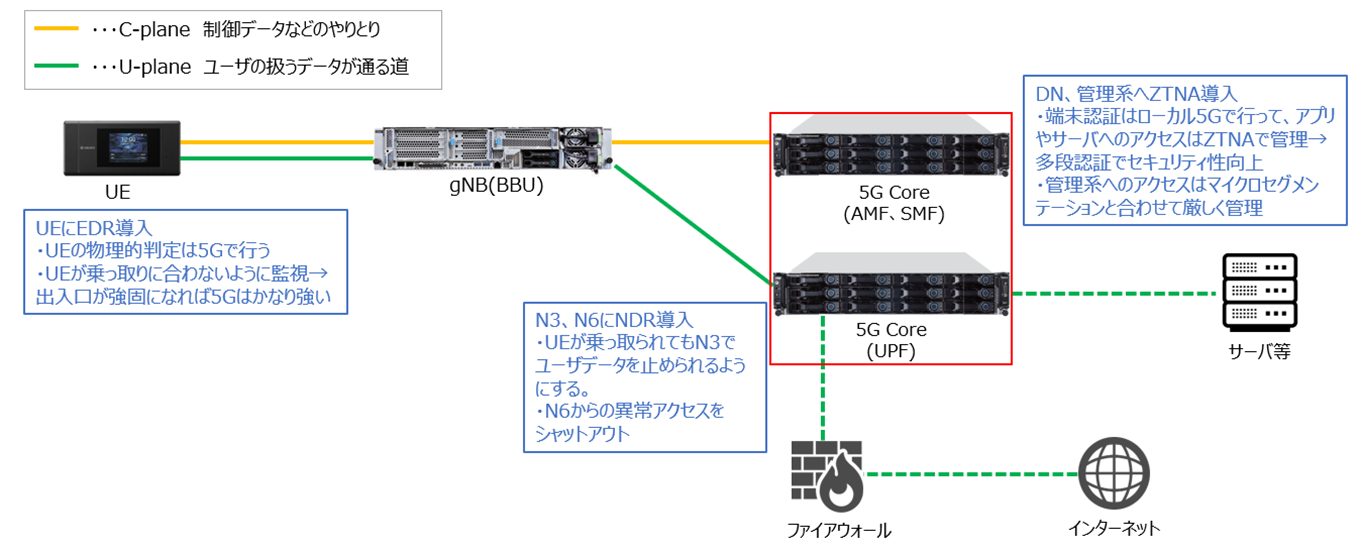

簡単にまとめると強みは認証系と暗号化に寄っている部分と、単独で機能として異常検知を持っているという部分が挙がると思います。弱い部分も簡単にまとめると所謂たらればが多くはなりますが、UEに対しては乗っ取りが発生すると色々な通信が素通りになってしまう為注意が必要になってくるのと、運用や保守に高度な知識が必要になる、ローカル5Gに付随するネットワークが攻撃対象になる可能性がある、一部暗号化されていないという点が挙がると思われます。

ではこの長所を生かしながら短所を塞いでしまおうとした時に有効なものというと何が当たるのかというところですが、やはりゼロトラストセキュリティのソリューションを有効に組み合わせることでカチカチ無線ソリューションが完成すると思います。

具体的にはEDR、ZTNA、NDR、IDaaSあたりが相性のいいものになります。

「信用したもの以外は通さない」というローカル5Gを、「全てを信用しない」ゼロトラストセキュリティの考え方が強化してくれるというのと、ローカル5Gの「通さない」という部分もかなり強固に通さない仕様になっているので考え方の部分では相性のいいソリューションになっていると思います。

ではこれで穴は完全になくなったのか、どんなスーパーハッカーでもどんとこいや!な状態になったかというと、そうは言い切れない部分もあります。

いくら防御用のソリューションを導入しても管理体制が備わっていなければ体制自体が穴になる可能性も十分にあります。ローカル5Gはセキュアに使おうとすると管理項目が非常に多くなります。例えばですがUEの台数が100台あれば100枚のSIM管理が必要となりIMSI、IMEIの管理が必要になります。UEの設定やOSのバージョン、アンチウイルスのバージョン管理やどこでどのようにUEを使用するのか、またUEから上がってくる電波の情報を収集して異常な干渉波を受けていないか等のチェックも必要であり、その他にも免許の管理や資格者の管理、管理系のIDやPass、管理権限などの精査等々の管理項目が増えます。

色々管理項目がある中で一つでも杜撰に扱ってしまうとそこがセキュリティの穴となる為運用フェーズを担う方にとってはなかなかハラハラするソリューションになっていると思います。逆に言うとそういったところまで問題なく制御できる企業様であれば高セキュリティソリューションとしてローカル5Gは非常に有用なものになります。ソリューションを導入して終わり、ではなく、安くはないソリューションなので運用部分もしっかり検討する必要があります。

こういったものには終わりがありません。ローカル5Gだけではなく他のソリューションも含めてセキュリティについて一度ゼロベースで振り返る時期というのもこれからの時代必要になるのではないでしょうか。

ただ運用ルールや監視だけで全てを行おうとすると無理な部分も出てくると思います。そういった時に見るべき部分を減らし負荷を軽減してくれるローカル5G+ゼロトラストセキュリティを検討いただき、実際に導入してみてはいかがでしょうか。

弊社ではゼロトラストセキュリティに関するソリューションも取り扱っておりますのでローカル5Gに関係なくセキュリティに迷っている場合も是非お声がけください。

3. まとめ

本コラムの冒頭でも触れましたが、2025年はセキュリティインシデントのニュースが絶えない、まさに「激動の年」でした。誰もが知る大企業から身近な組織まで、サイバー攻撃の脅威はすぐそこまで迫っています。「セキュリティに絶対はない」という現実を、まざまざと見せつけられた一年だったように思います。

そんな物騒な時代だからこそ、ローカル5Gという選択肢は、やはり魅力的ではないでしょうか。 今回はあえて意地悪な視点で弱点も洗い出しましたが、裏を返せば、これだけの堅牢な仕組み(SIM認証や暗号化)が標準で備わっている通信規格はそうそうありません。

「ローカル5Gはセキュリティ的にかなりイケてる」というのは、自信を持って言える事実です。

しかし、最後を守るのはシステムではなく、システムを使う「人」です。 素晴らしい技術であるローカル5Gを導入したことに満足せず、日々の運用や監視、そして何より私たち一人ひとりのセキュリティ意識をアップデートし続けることが重要です。

セキュリティ意識をアップデートというと未だに意識だけをフィーチャーして教育する現場などがあったりします。知識がなければ想像できない為意識することが難しくなります。ぜひこのコラムを読んでいただいた後は周りの人とセキュリティの知識を仕入れていただき、もしよろしければローカル5Gのセキュリティに着目いただき弊社までご相談いただけると幸いです。ぜひお願いします。

今年も1年ありがとうございました。また来年からどうぞよろしくお願いいたします。