1. ローカル5Gの安全性

ローカル5Gセキュリティ系コラムの第4弾ということで、今回も色々と記載してまいります。また今までのコラムを読んでいただいた方もいらっしゃるとは思います。とてつもない長い駄文を読んでいただきありがとうございました。もちろんこのコラムから読んでいただいてもある程度内容は把握できると思います。が、過去のコラムを読んでいただいたほうが理解は深まると思うのでまだ読んでないという方がいらっしゃいましたら是非ご覧ください。

ローカル5Gセキュリティ①_5Gって安全なの?

URL: https://www.kcme.jp/column/local5g_vol0045.html

ローカル5Gセキュリティ②_ローカル5Gへのサイバー攻撃

URL: https://www.kcme.jp/column/local5g_vol0046.html

ローカル5Gセキュリティ③_5GのSIMってすごい!

URL: https://www.kcme.jp/column/local5g_vol0047.html

ということで「情報を守れ!色々な機能と構成の紹介」という題名ですが、ローカル5Gは結論として無線通信というカテゴリの中では非常にセキュアな通信を行えるシステムです。一方で無線通信の中でも最先端、複雑であるが故、技術の習得が難しく機能の見落としなんかも起きると思います。私自身も移動体通信に関わっている時間とローカル5Gに関わっている時間を足すとかなりの時間になりますが、まだまだ把握できていない部分が多くあります。学習をしている間に新しいものが出てきて、また新しいものを学習し始めて、その間に新しい機能が増えて、なんてことがよく起こります。

なので、こちらのコラムに関しては「ローカル5Gについてはあまり知らないけどセキュアな通信に興味がある」という方や、同じ業界だけどあまり知らない部分なのでということで読者になっていただいた方との情報交換のような形でお出しできればと考えています。

大流行した感染症によってテレワークの仕組みが広がり、テレワークに付随するネットワークが発展したのに比例して最近はサイバー攻撃の増加や手口の変化がみられるようになりました。最近はサプライチェーン攻撃やVPNの経路を使った侵入などが多く発生しているそうです。ランサムウェアでの攻撃も大企業が被害にあってニュースになっていたかと思います。日本への攻撃事態も増加傾向にあり、サプライチェーン攻撃も多くなっていることから「ランサムウェアとかどうせ大きい企業しか狙われないでしょ?中小のうちがそんな気合いれて対策しなくても大丈夫」なんて考えはできなくなっています。大企業の関連会社の方ももちろん、大企業の方もセキュリティについて今まで以上に対策をしなければ経営をするにあたって非常に大きなリスクを抱えた状態になってしまいます。

そんな企業を悪しき手から守るのがローカル5G!と言いたいところですが、ローカル5Gも万能ではありません。しかし、ローカル5Gの運用を行うだけでも情報の通り道をセキュアなものにしてくれるソリューションです。

まずは伝送路を守る手段としてどのような機能があるのか、どのように使えるのかという部分をご紹介いたします。そしてローカル5Gは万能ではない、ではどのようにして万能に近づけるかという策の「提案」にはなりますが他のソリューションとの組み合わせで通信はここまでセキュアになりますというのをご紹介したいと思います。

本文に行く前に毎度のことですが、私はセキュリティの専門家ではなくローカル5Gの技術者であるので、文章や内容拙い部分などあるかもしれません。大目に見ていただけると幸いです。

2. ローカル5Gのセキュリティ機能

2-1. ローカル5Gのセキュアな機能

ローカル5Gには最初から機能としてセキュアな仕組みがあったり、結果としてセキュリティの強化につながっている機能が多々盛り込まれています。まずざっくり挙げていくと

・SUCI

・5G-EIR

・SBAドメインセキュリティ

・ネットワークスライシング

・5G-AKA / EAP-AKA

・NAS/AS暗号化・整合性保護

・NWDAF

・User Plane Integrity

あたりが挙がると思います。ほかにもあるよ!という方もいらっしゃるかもしれませんがざっくりということでご了承いただければと思います。

こう並べてみると「なんかよくわからないけどすげえ・・・!」って感じしますよね。

すごく簡単に各機能を説明していくと

SUCI : Subscription Concealed Identifierの略

今まではCoreとのやりとりを開始する際にIMSIを送る場合、何も暗号化せずそのまま送っていたため攻撃者も見ようと思えばIMSIが確認できる状態でした。SUCIはIMSIに暗号化処理を施してからCoreに送るので攻撃者にもIMSIが見えない状態になります。今まではIMSIが見えればIMSIのなりすましができるのでCoreへの接続チャレンジまでは到達できる状態であった為、うまくいけば攻撃に使える情報だったのですがそれすらできなくなってしまったという画期的な機能になります。

5G-EIR : Equipment Identity Registerの略

簡単にいうとIMSIでCoreへ認証を行うときに端末の識別番号であるIMEIも一緒に確認して、登録されてないものだったら接続を認めませんってものです。もしSIMを盗まれたとしてもUEが違うものであれば接続ができない為、物理的な盗難に対しての有効策になります。

SBAドメインセキュリティ

CoreやRANへの接続を行う際にHTTPSを利用し、暗号化を行うことでセキュアな接続を実現すると同時に、各functionへ直接アクセスできないようにガードをするという機能です。各functionへの防御機能となります。

ネットワークスライシング

読んで字の如くですが、5Gネットワークをスライスして色々な通信に固有の道を用意するような機能です。スライスされた通り道には道ごとのルールを設定できます。例えば医療とIoTと事務用の道を用意するとなった時に各自セキュリティ要件なども変わってくると思います。必要な容量も変わってきます。そういったものを個別に設定できるというのはセキュアな運用を行う上で必須の機能になってきますね。

5G-AKA / EAP-AKA

相互認証のプロトコルです。特に鍵の生成でかなり強力なセキュリティ機能となっており、セッション毎に認証を取り直し鍵を生成しなおす仕組みになっています。これによって偽基地局を用意する攻撃やセッションの乗っ取り攻撃みたいなものはローカル5Gに効かない攻撃となるわけです。

NAS/AS暗号化・整合性保護

秘密鍵を生成された際に、鍵はデータ暗号化用の鍵とデータの整合性を確保するための鍵として利用されます。鍵にはかなり強力な暗号が使われる為、途中のパケットの改ざんが防げます。

NWDAF : Network Data Analytics Functionの略

3GPP R16から規定されてるfunctionのようです。異常トラヒックの検出や自動QoSチューニング、スライス毎の最適化などを行う機能で、ゼロトラストセキュリティの概念をfunction化したようなものになるようです。

User Plane Integrity

ユーザデータにも改ざん検知の符号がつけられるようになったというものです。処理としては高負荷になるものの、重要なデータのやり取りには必要なものになります。

とにかく改ざんは許さない!データは暗号化しまくり!といったような機能がいっぱい入っています。また認証を受けなければネットワークに参加できないのは他のネットワークでもそうだとは思いますが、認証を受けるためのデータも複製、改ざんできずといったかなり強固なつくりになっています。

さらにSIMの仕組みであったり、LTEから残っているセキュアな機能などもありますので5Gは無線サービスとしてかなりセキュリティに厳しいソリューションと呼べるかと思います。ただ、先に挙げた機能はローカル5Gの機器によって搭載されているもの、されていないものがあります。導入時にはお目当てのベンダーの機器にお目当ての機能が搭載されているかを確認する必要がありますので、その点はご注意ください。

2-2. ローカル5Gを活かしたネットワーク

ローカル5Gは単体で高セキュリティな無線ソリューションだというのはお分かりいただけたと思いますが、使いやすい場所もあれば使いにくい場所もあります。

例えば使いやすい場所を想像すると、工場や倉庫は接続する機器がある程度決まっていて、広い敷地もあり、自動化すると運用コストが落ちる部分もあるでしょうし、皆さんも想像いただけると思うのですがローカル5Gを導入しやすい環境です。エンターテインメント系なんかも裏方で使うと考えると接続機器が決まっていて、カメラなどを接続しても問題ない高速大容量、無線化することでカメラの線や不要なケーブルを敷設しなくても問題なくなるため準備期間の短縮や人件費の削減などが見込めます。

逆に使いにくい環境としては、例えばオフィスにローカル5Gを設置して従業員が通話したりパソコンを接続するといった使い方だと全員にSIMを配布する必要があり、SIMの管理コストもかかってきますし、広いオフィスや高層ビルで複数階に分かれているオフィスであればそれだけRUの数も必要になり設置コストも莫大にかかってきます。そして他の部分でコストが吸収できるかというと少し難しいかなと思います。

ただ、オフィスでの使用だとしてもセキュリティ性を考慮しての設置であれば意味はあります。あくまで工場やイベント会場のように人件費の削減に寄与することでコストが賄える環境とセキュアな環境がローカル5Gだけで構築可能かといわれると厳しい印象といったところです。オフィスに導入されているセキュリティソリューションをローカル5GとSIMに置き換えることができて、ランニングコストを比べた時にローカル5Gの安いので長期間で考えるとローカル5Gのほうがお財布にも優しいといった環境ももうしかしたらあるかもしれませんが稀だとは思います。

ただしそのコスト問題もローカル5Gをそのまま使うのではなくWi-Fiと組み合わせると話が違ってきます。

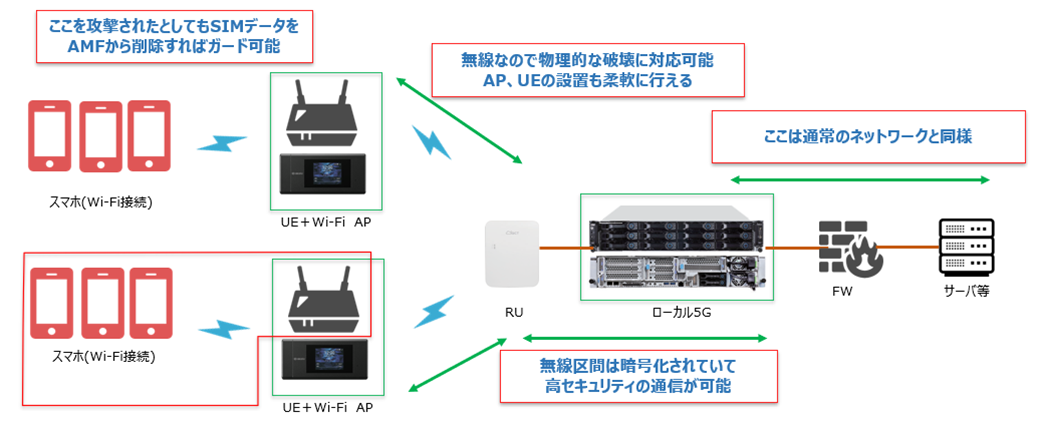

図解としては↓下記の組み合わせ方です。

このようなWi-Fiと社内サーバの間にローカル5Gを設置する方法であれば実質的なデータの出入り口がWi-Fiとなり、ローカル5Gは必要最低限の設置で賄うことが可能です。またUEとRUの間は無線となるので配線工事がいらず、UEとWi-Fi APも短い配線で済むため設置が非常に簡易に行えます。また電波が届きさえすればUEの増減も可能であるため結果的にWi-Fi APの増減も簡単に調整可能です。トラフィックに合わせて1つのUEにつき複数台のWi-Fi APも設置可能であるため結果的にWi-Fiのエリア設計にも柔軟性が生まれます。またWi-Fi APにそんなに大人数のアクセスを収容しないのであればWi-Fi APの機能がついたUEを導入しWi-Fi接続をさせるというのも一つの手となります。

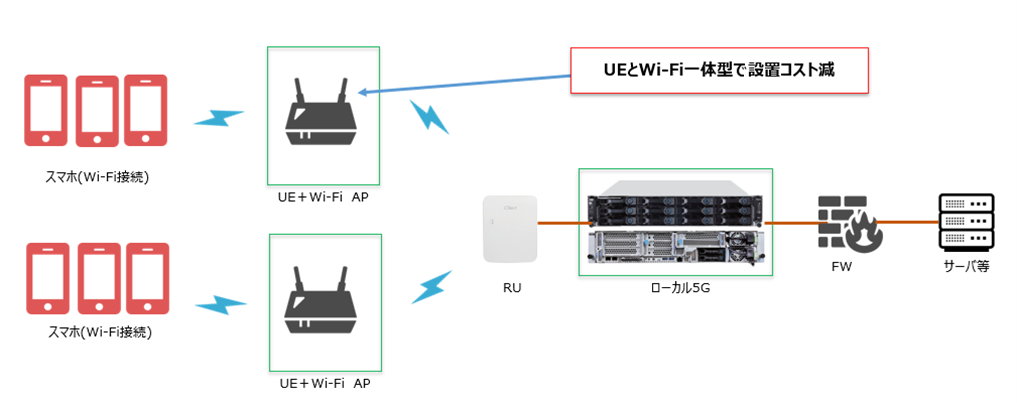

図にすると下図です。UEとWi-Fiが分かれているのではなくUEとWi-Fi APが一緒になっています。

そしてWi-Fi APを入口として、伝送路がローカル5Gとなっていることでローカル5Gのもつセキュアな機能が使える為、Wi-Fi単体で扱うよりも伝送路での攻撃や認証部分への攻撃を防ぎやすくなります。特に物理的な要素が絡む攻撃、盗聴や盗難に対しては5GのおかげでWi-Fi単体の運用よりもセキュリティ性の向上が期待できます。ネットワークスライシングを有効に使うことで横展開の攻撃にも強くなり、Wi-Fi APでL2分離、さらにネットワークスライシングで他のスライシングと分けるといったことで被害を最小限に食い止めることも考えられます。

またローカル5GにはAIエッジサーバが搭載されているものや、エッジサーバと容易に接続が可能な機種もある為、ゼロトラストセキュリティで使用されるEDR(接続後の端末の挙動監視や脅威検知・対応を担う機能。Endpoint Detection and Response)で監視を常に行い、異常があった場合にAIが自動的に対応するといった機能も組み込めると思います。Private PKI (通常のインターネットなどに出てくる認証局、証明書などを発行する動きを5Gの中に組み込んだものになります。閉域網ですべて証明書の発行や管理などが行えるため証明書が外に出ていかず、各装置の改ざんも検知できます。)を使用することでUEにSIMと証明書の二重証明を行わせてUEの改ざんをチェックする機構などもエッジサーバで管理することで管理機器の一元化が可能になる可能性があります。NWDAFで異常パターンをEDRに通知、EDRが異常データを検知しAIエッジサーバで自動的に処理するといったこともできる為、攻撃者からはWi-Fiが入口であったとしても攻撃しにくいネットワークになると思います。

Wi-Fi+ゼロトラストセキュリティをふんだんに盛り込んだネットワークは確かに堅牢ですが管理コストが高く、内容も難しいものになりますがローカル5Gがゼロトラストセキュリティの一部分を肩代わりしてくれるのでその部分に関しては管理もある程度容易になると思います。

こういった部分で大きいビルなんかだと管理するものが多少減る部分もあり人件費などの圧縮から長期間つかっていただくと、使った分だけ圧縮できるコストもあるかもしれません。

3. まとめ

今回はローカル5Gのセキュリティに関する機能とWi-Fiとの組み合わせについて記載をしました。2025年は大手企業へのランサムウェアによる攻撃が発生してニュースが流れるということが複数ありました。もしかしてA~Zで記載されている企業リストの上から攻めていってたまたま攻撃できる企業があったから攻撃したのではないかなんていう予想も耳にしました。そんな単純な話じゃないだろうという気もする一方でRaaS(Ransom As A Service)なんていう言葉も出てきていて、攻撃方法もなんだか少しポップになってきているような気もするので実は本当にリストでAから順に攻撃した・・・?なんてことも少し思ってしまいます。

最近ではいわゆるフィッシングメールみたいなものはもう古い攻撃手法で、VPNなどが狙われるような正面突破?正面と呼べるかどうか微妙ですが、人をだまして何か攻撃をするというよりはネットワーク自体を狙った攻撃にシフトしているそうです。フィッシングサイトなんかも巧妙化しており、ぱっと見はわからないレベルまで発展してきています。

ひと昔前は攻撃されている企業や団体を見て「攻撃されてる?何やってんだよー誰だ変なメール開いたやつ!」なんて反応をしている方がいらっしゃいましたが現在はまさに「明日は我が身」ということでいつ自分が攻撃をされてしまうのかわからない時代になってきました。

セキュリティ意識だけでなく仕組みそのものも早急にアップデートを求められる時代になってきています。ぜひこのコラムが御社のセキュリティはどのようになっているのか一旦見つめなおいていただく機会になればと思っています。

またセキュリティを見直す際にはローカル5Gの導入もご検討いただき弊社までご連絡をいただけると幸いです。

ローカル5Gだけでなくゼロトラストセキュリティの導入支援なども弊社で行っておりますので会社のネットワークセキュリティに不安を感じているけどどこに相談するべきかという方はぜひ弊社までご連絡ください。