# はじめに

ICTインフラソリューション部のトンナムです。前回の説明では、CatoのインターネットファイアウォールとWANファイアウォールについての総合的な概要を把握しました。これらのセキュリティ機能は、ネットワーク全体の安全性を確保する上で不可欠です。

今回は、実際にどのように設定すればよいかに焦点を当て、具体的な手順について詳しく説明いたします。お役に立てれば幸いです。よろしくお願いいたします。

※日本語のGUIで説明いたします。

# インターネットファイアウォールルール追加方法

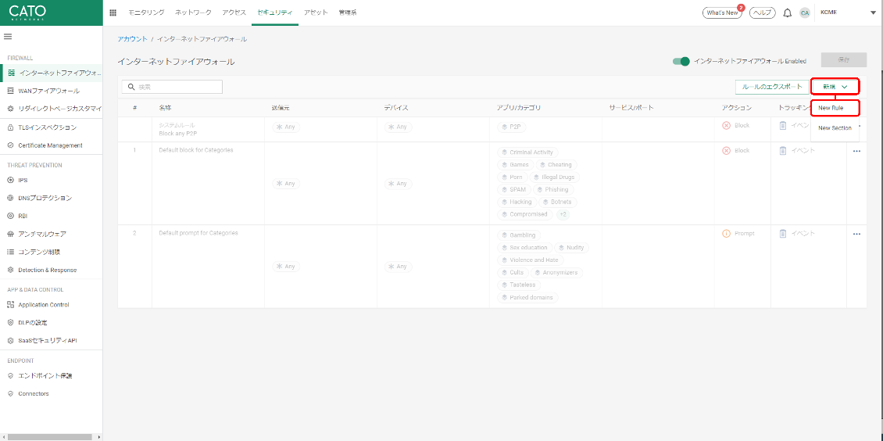

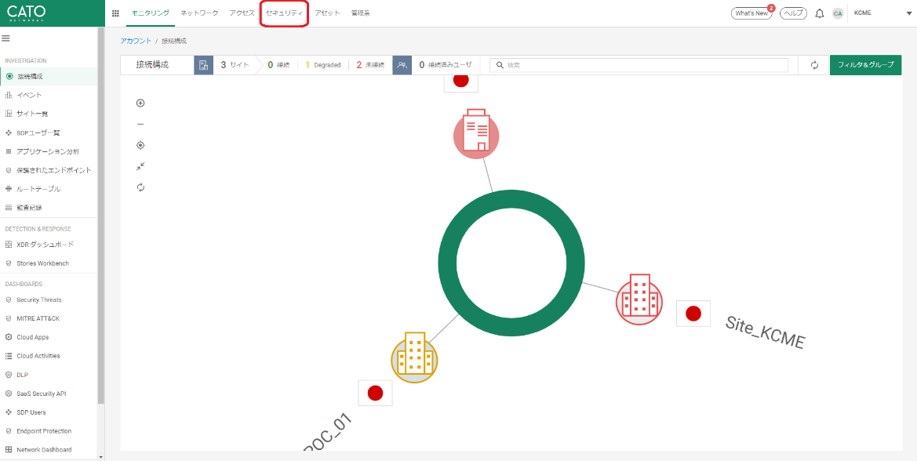

1-1 インターネットファイアウォール画面のアクセス方法

最初に、インターネットファイアウォール設定画面をご紹介いたします。インターネットファイアウォール設定画面にアクセスするには、上のバーの「セキュリティ」ボタンを押してください。

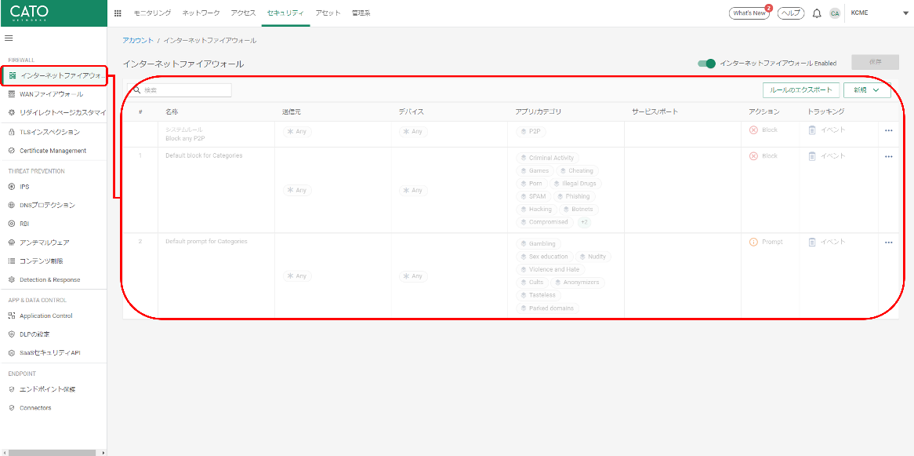

1-2 インターネットファイアウォール画面

その後、左側のメニューはさまざまなセキュリティ分野の設定が用意されていますが、今回は一番上にある「インターネットファイアウォール」のボタンを押してください。

表示されるのは既に作成されたインターネットファイアウォールルールです。これらのルールで、上から順に判断されます。

1-3 インターネットファイアウォールルール作成

新しいルールを追加するには、右側の「新規」ボタンを押し、次に「New Rule」を選択してください。

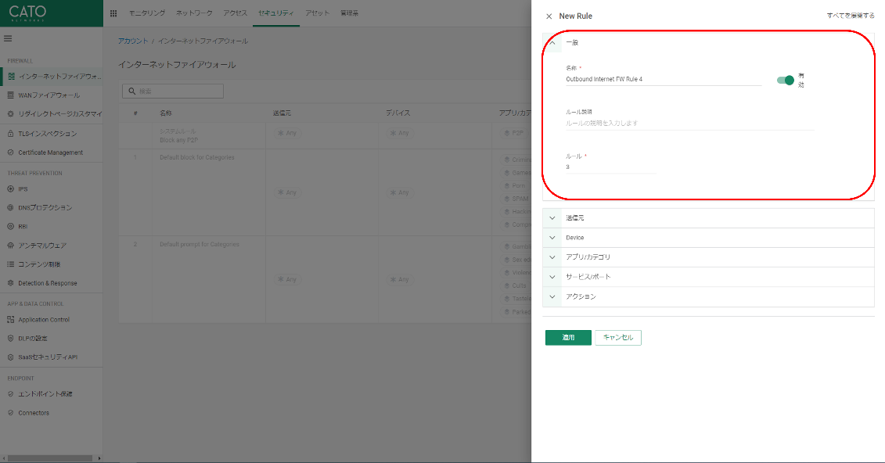

1-4 ルールの名称と番号の設定

最初に、新しいルールを追加する際には、ルール名称と番号を決める必要があります。名称は任意で設定できますが、ルール番号は1から順に判断されるため、特定の順序でルールを適用したい場合は、それに合った順番で設定すると良いでしょう。

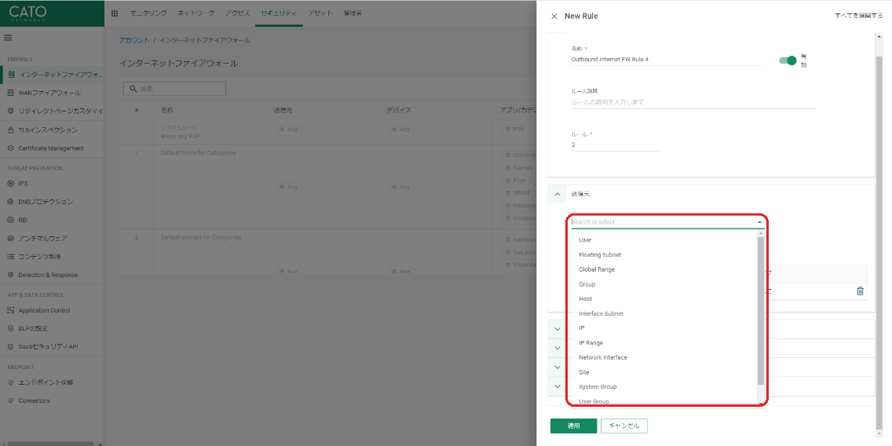

1-5 送信元の設定

送信元には、特定のホストやIPアドレスの範囲、ユーザグループなど、さまざまな選択肢が用意されています。これにより、ルールをより細かく設定し、特定の送信元からの通信を制御することが可能となります。

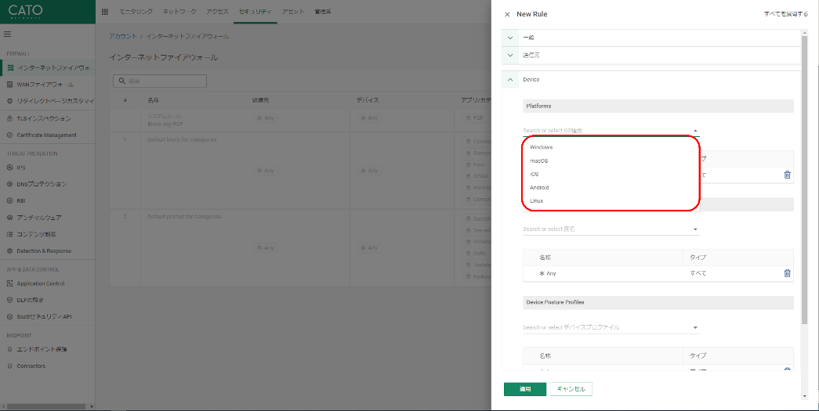

1-6 送信元デバイスの設定

特定のユーザが利用する端末からの通信を制御することもできます。たとえば、企業内で特定の部署や役職のユーザが利用する端末からのアクセスを制限する場合、端末ごとに異なるセキュリティルールを適用することができます。これにより、ネットワークへの不正アクセスや機密情報の漏洩を防ぐことができます。

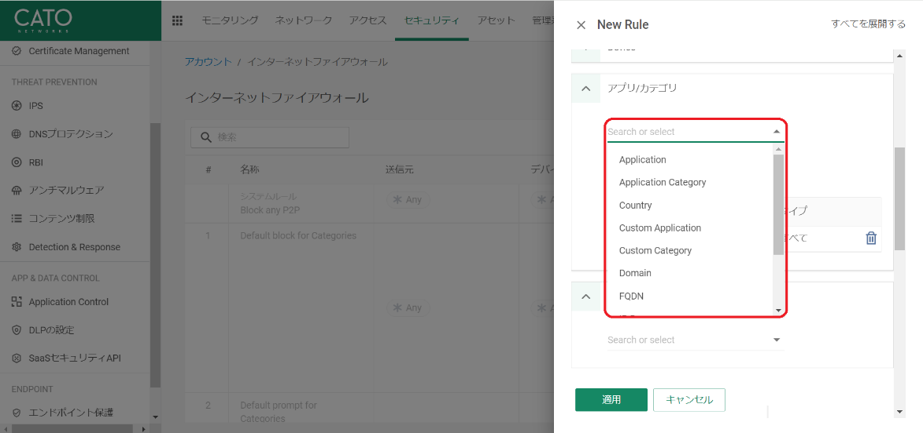

1-7 送信先の設定

次に送信先の設定についてです。こちらでは一般的なファイアウォールと同様に、ドメイン名やサブネットなどを設定することができますが、さらにCatoではそれ以外にもアプリや国など、様々なカスタマイズが可能です。Catoの柔軟性を活かして、通信の送信先を細かく制御ができます。

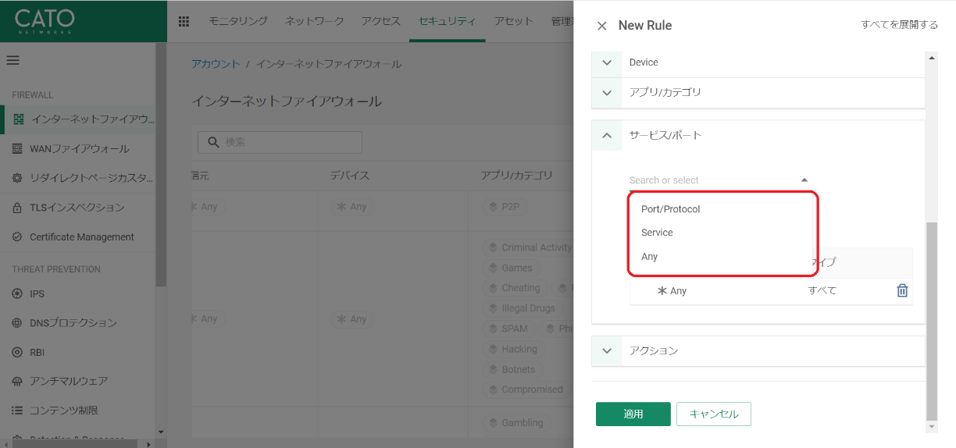

1-8 サービス・ポートの設定

もちろん、特定のポート向けのルールも設定ができます。Catoでは、通信の送信先が特定のポートに制限される場合にも、柔軟にルールを作成して適用することができます。

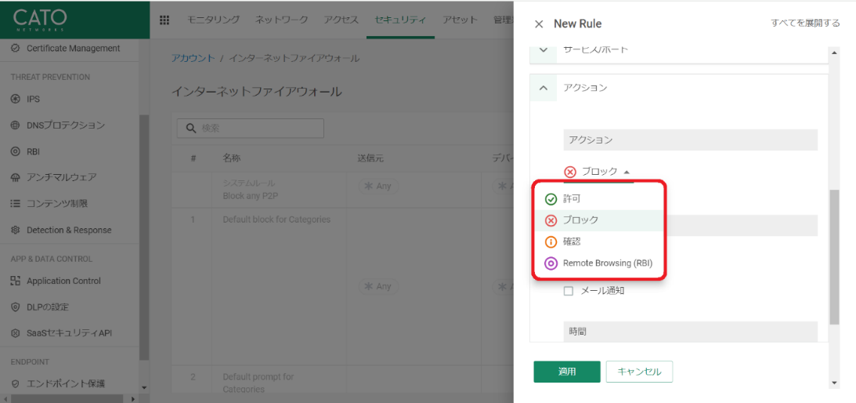

1-9 アクションの設定

最後に、設定したルールに対してどのようなアクションを実行するかを決定する設定があります。一般的には、許可、ブロック、確認などのアクションがよく使われますが、Catoではその他にも、Remote Browsing (RBI) という設定が用意されています。

※RBIを使用するには、セキュリティオプションとしてRBIライセンスが必要となります。

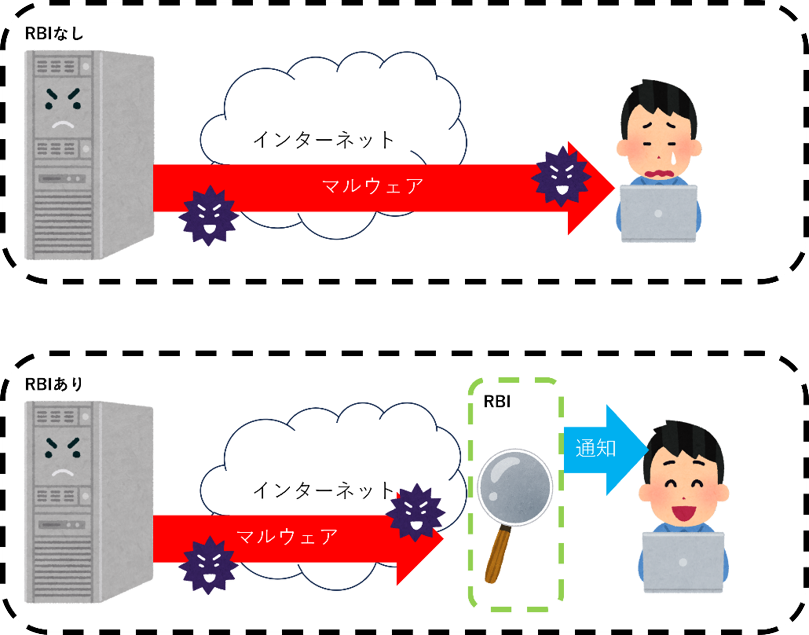

1-10 リモートブラウジングインスペクションありとなしの違い

Remote Browsing (RBI) は、リモートブラウジングインスペクションの略称で、Catoの特長的な機能の1つです。これは、不正なウェブサイトやマルウェアへのアクセスを防ぐために、リアルタイムでブラウジングトラフィックを検査する仕組みです。RBIは、通常のブロックとは異なり、リモートブラウジングセキュリティ機能を通過することを許可しますが、そのアクセスが安全であるかどうかを検査します。もし危険があると判断されれば、アクセスは中断されます。これにより、従来のブロック機能よりも柔軟なセキュリティ対策の実現ができます。

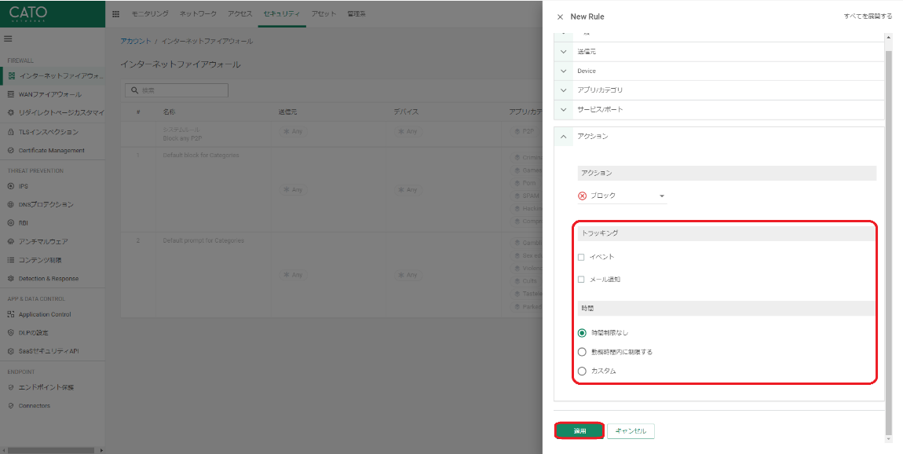

1-11 ルール適用

トラッキングや時間制限など、さまざまなオプションを任意で設定することができます。設定が完了したら、「適用」ボタンを押すことで、ルールが追加されます。これにより、新しいインターネットファイアウォールルールがネットワークに適用され、設定された条件に基づいて通信が制御されることになります。

# 最後に

今回は、Catoのインターネットファイアウォールにおける具体的な設定方法と、リモートブラウジングインスペクション(RBI)について説明しました。次回では、CatoのWANファイアウォールの設定方法に焦点を当て、設定後の効果についても掘り下げていきます。WANファイアウォールは、企業の広域ネットワーク(WAN)におけるセキュリティを担う重要な要素です。その設定方法や適用されたルールがネットワーク全体に与える影響について、詳細にお伝えします。次回の記事も、引き続きお楽しみにしていただければ幸いです。

ゼロトラストセキュリティ

京セラみらいエンビジョンではゼロトラストネットワークアクセス、エンドポイント強化、 ユーザー認証、ログ解析及び自動化を包括的に対策できるトータルセキュリティソリューションで、ゼロトラストへの移行を実現します。

詳細を⾒る