# はじめに

ICTインフラソリューション部の朴(パク)と申します。

前回は、Catoのアンチマルウェアについて説明しました。今回はCatoのCASBについてご説明します。

CASBはCloud Access Security Brokerの略で、組織のクラウドサービスを安全に使用できるようにクラウドアプリケーションの使用状況を視覚化し、クラウドアプリケーションの制御をサポートするセキュリティソリューションになります。組織のクラウドアプリケーションの使用状況を包括的に把握することができます。

本コラムでは、CatoのCASBの機能と他メーカーのCASBとの違い、設定方法、動作確認について説明いたします。

# Cato のCASBの機能

■クラウドアプリの可視化とシャドーIT制御

アプリケーションの説明、コンプライアンスの有無、セキュリティ制御情報を含む詳細プロファイルを提供します。

危険点数、MFA/SSO対応の有無、セキュリティ要件の未遵守など、様々な基準でアクセス制御ポリシーを設定可能になります。

■AI/MLを活用したアプリリスク評価とアクセス制御

自動化されたデータ収集とMLベースの分析により、すべてのクラウドアプリケーションのリスクスコアを算出します。

アプリケーションリスクスコアベースのアクセス制御ポリシー設定により、効率的なセキュリティ管理が可能です。

■クラウドアプリ内でのユーザー操作制御

HTTP/HTTPSおよびAPIコマンドチェックによるユーザーの詳細な行動を識別します。(ログイン、ダウンロード、アップロード、表示など)

許可されていないファイル共有アプリのアップロード遮断、外部組織とのデータ交換ダウンロード許可など状況別のポリシー設定が可能になります。

ユーザーの生産性とデータセキュリティのバランスを保つことができます。

直感的なWebベースの管理コンソールを提供し、簡単に設定・管理できます。また、一元管理により、すべての拠点のセキュリティポリシーを一括して適用・監視できます。

■インライン/アウトオブバンドアプリへのアクセス制御

オフィス、リモート、会社/個人機器などすべてのアクセスシナリオに対する制御を支援し、インライントラフィックの可視化と制御、主要エンタープライズクラウドアプリケーションAPIコネクタを提供します。

データ漏洩、データ共有設定エラー、マルウェア伝播防止が可能です。

包括的なクラウドアプリの使用状況を把握し、一貫したアクセス制御することができます。

■SaaSテナント制限によるデータ漏洩防止

業界のベストプラクティスに基づき、許可されたアプリケーション内の許可されたテナントにアクセスを制限し、明示的な許可なしに企業の知的財産が流出しないように防止します。

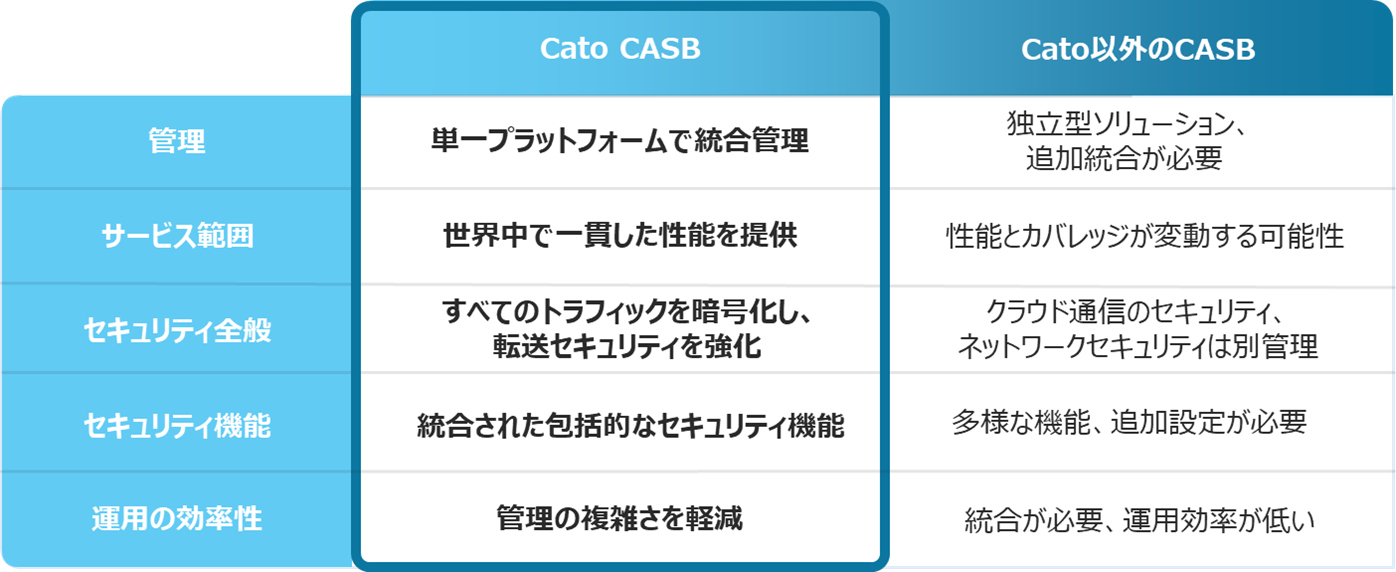

# Cato CASBとCato以外のCASBの違い

■管理

Cato CASB: 単一の管理コンソールを使用し、すべてのセキュリティとネットワーク機能を中央から管理します。

Cato以外のCASB: 別途の管理コンソールが必要であり、さまざまなクラウド サービスとの統合が必要です。

■サービスの範囲

Cato CASB: 世界中どこでも一貫したパフォーマンスとセキュリティを提供し、グローバル ビジネスに有利です。

Cato以外のCASB: クラウドサービスの場所によって、パフォーマンスとカバレッジが異なる場合があります。

■セキュリティ全般

Cato CASB: すべてのトラフィックが暗号化で送信され、セキュリティが強化されます。

Cato以外のCASB: クラウドサービスとの通信セキュリティを提供しますが、ネットワーク転送セキュリティは別途管理する必要があります。

■セキュリティ機能

Cato CASB: SWG、FWaaS、ZTNAなどのセキュリティ機能と統合され、全体的なセキュリティを強化します。

Cato以外のCASB: 様々なセキュリティ機能を提供しますが、統合的なセキュリティのために追加の設定が必要です。

■運用の効率性

Cato CASB: 単一のプラットフォームですべてのセキュリティ機能を提供し、運用の効率を高めます。

Cato以外のCASB: さまざまなソリューションと統合が必要になり、運用効率が低下する可能性があります。

表にまとめると以下のようになります。

# CatoのCASBの設定方法&動作確認

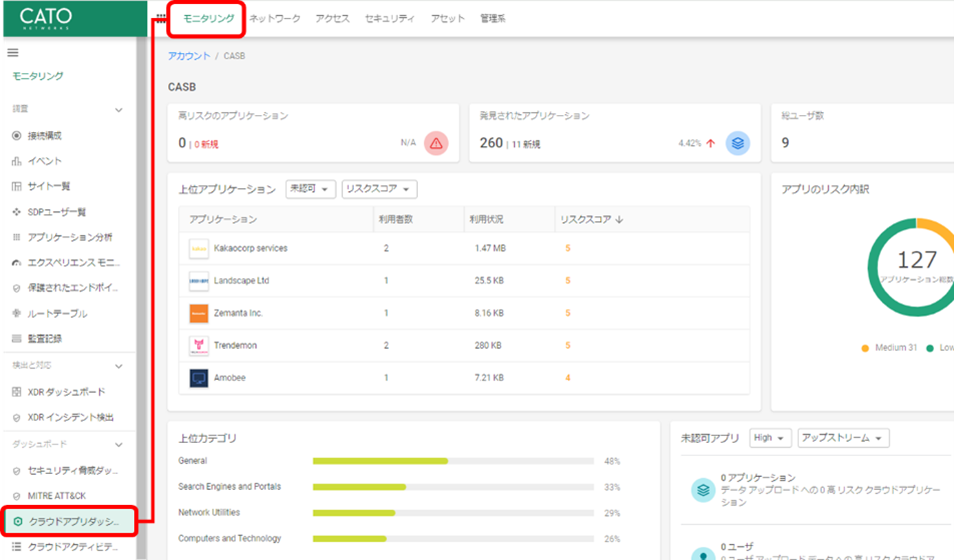

CatoのCASBソリューションは、企業のクラウド向けトラフィックを監視し、アクセスされているすべてのアプリケーション(承認済みおよび未承認)を詳細に示すシャドーITレポートを提供します。

シャドーITレポートを確認するためには、Catoの管理ポータルにログインし、"モニタリング" メニューから"クラウドアプリダッシュボード"を選択します。

クラウドアプリダッシュボードから以下の内容を確認することができます。

①高リスクのアプリケーション:

リスクが高いアプリケーションが表示されます。これにより、管理者は優先的に対処すべきアプリケーションが判断できます。

②発見されたアプリケーション:

監視中に発見されたすべてのクラウドアプリケーションのリストを提供します。承認済みおよび未承認のアプリケーションが含まれます。

③総ユーザー数:

クラウドアプリケーションにアクセスしているユーザーの総数を示します。どれだけのユーザーがクラウドアプリケーションを利用しているか確認できます。

④ネットワーク利用状況:

クラウドアプリケーションに関するネットワークトラフィックの全体像を表示します。

⑤上位アプリケーション:

使用頻度の高いアプリケーションのリストを表示します。これにより、組織内でよく利用されているクラウドアプリケーションをユーザー数、利用状況、リスクスコアを基準として把握できます。

⑥アプリのリスク内訳:

各アプリケーションのリスク評価の詳細を示します。リスクのレベルに基づいてアプリケーションを分類し、セキュリティ対策の優先順位を決めるのに役立ちます。

⑦認可済みと未認可アプリケーション比較:

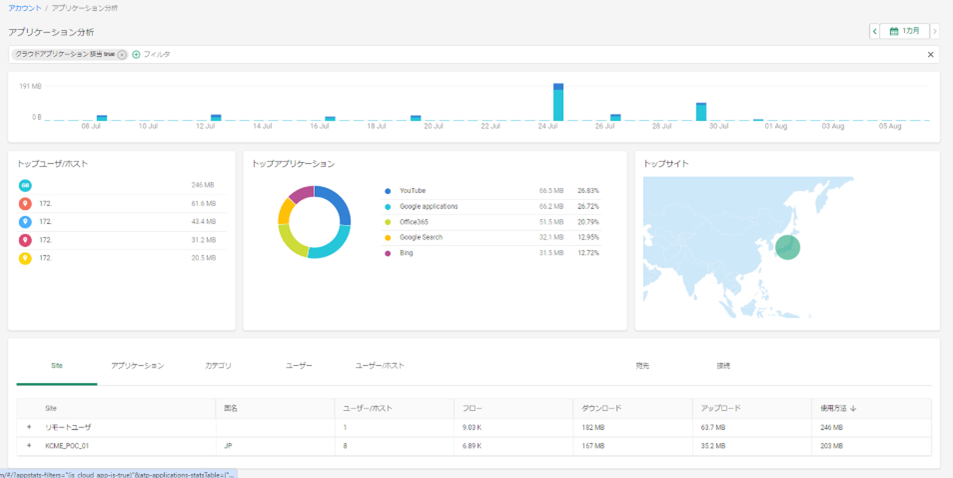

承認されたアプリケーションと承認されていないアプリケーションの使用量を比較します。 承認されていないアプリケーションの使用を管理および制限するのに役立ちます。(詳細は[モニタリング] - [アプリケーション分析])

⑧上位カテゴリ:

使用されているアプリケーションのカテゴリ別のリストを表示します。どのカテゴリのアプリケーションが最も多く使用されているかが把握できます。(詳細は[モニタリング] - [アプリケーション分析])

⑨未認可アプリ:

許可されていないアプリケーションのリストを提供します。未認可のアプリケーションの使用を監視し、対策を講じることができます。(詳細は[モニタリング] - [アプリケーション分析])

⑩アプリケーションを提供する企業の本社の所在地:

使用されているアプリケーションを提供する企業の本社の所在地を表示します。データの保管場所や法的な影響を考慮することができます。

※⑥アプリのリスク内訳、⑦認可済みと未認可アプリケーション比較、⑧上位カテゴリをクリックすると"アプリケーション分析"画面が表示されます。

クラウドアプリダッシュボードとアプリケーション分析から得られた情報をもとに、シャドーITの問題を特定し解決する方法を説明いたします。

シャドーITは、企業が承認していないクラウドアプリケーションやサービスをユーザーが使用する現象を指します。この行為は、セキュリティやデータ漏洩のリスクを増大させる可能性があるため、組織としてはこれを管理し、統制する必要があります。

CASBはクラウドサービスとユーザーの相互作用を監視し、ポリシーに基づいたセキュリティを提供することで、シャドーITの活動を監視し制御するための強力なツールです。これにより、組織は未承認のアプリケーション使用によるセキュリティリスクを最小限に抑えることができます。

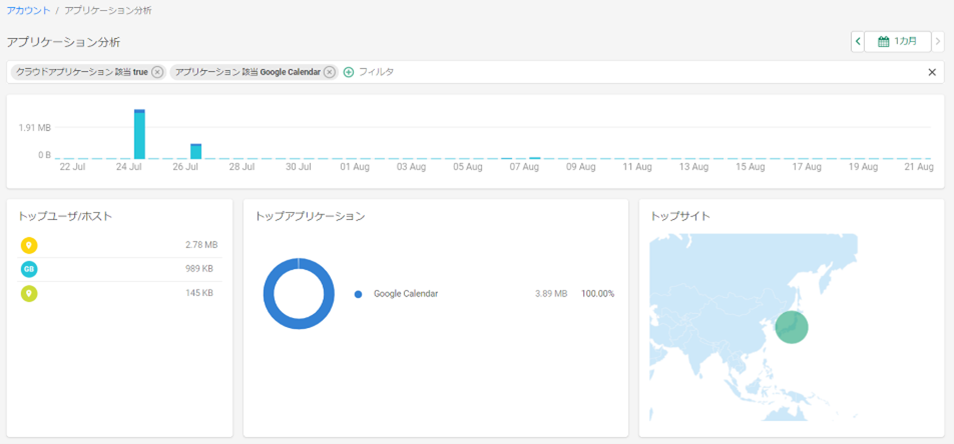

本シナリオはGoogleカレンダーを例として使用し、これをリスクのあるアプリケーションと仮定して、CASBを通じてシャドーITとして認識し、対応するプロセスを確認します。

アプリケーション分析を通じて、組織内でGoogleカレンダーが使用されていることが確認されました。しかし、この組織ではGoogleカレンダーの使用が許可されていません。その理由は、組織のセキュリティポリシーに基づき、外部のクラウドベースのアプリケーションが許可なく使用された場合、重要なデータが外部に流出したり、コンプライアンスが守られなくなる可能性があるからです。したがって、組織のセキュリティと規則の遵守のために、Googleカレンダーのようなアプリケーションの使用を制限し、ブロックする必要があります。

アプリケーション制限方法は以下になります。

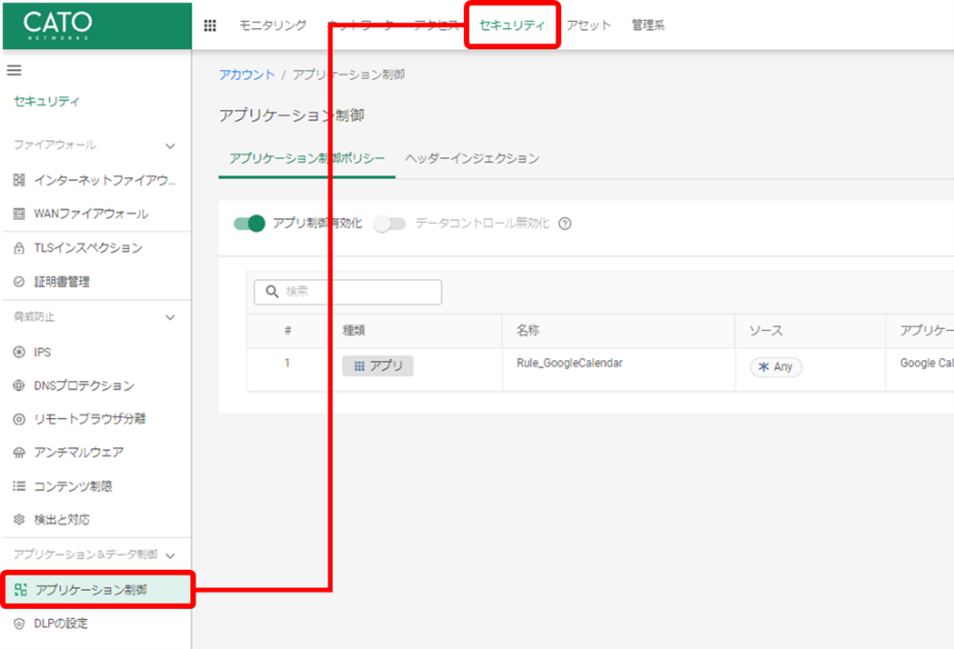

"セキュリティ" メニューから"アプリケーション制限"を選択します。

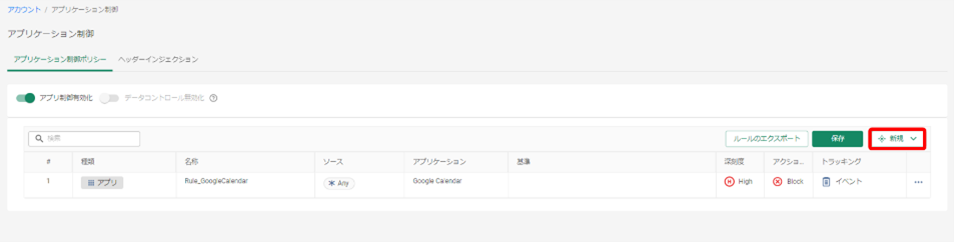

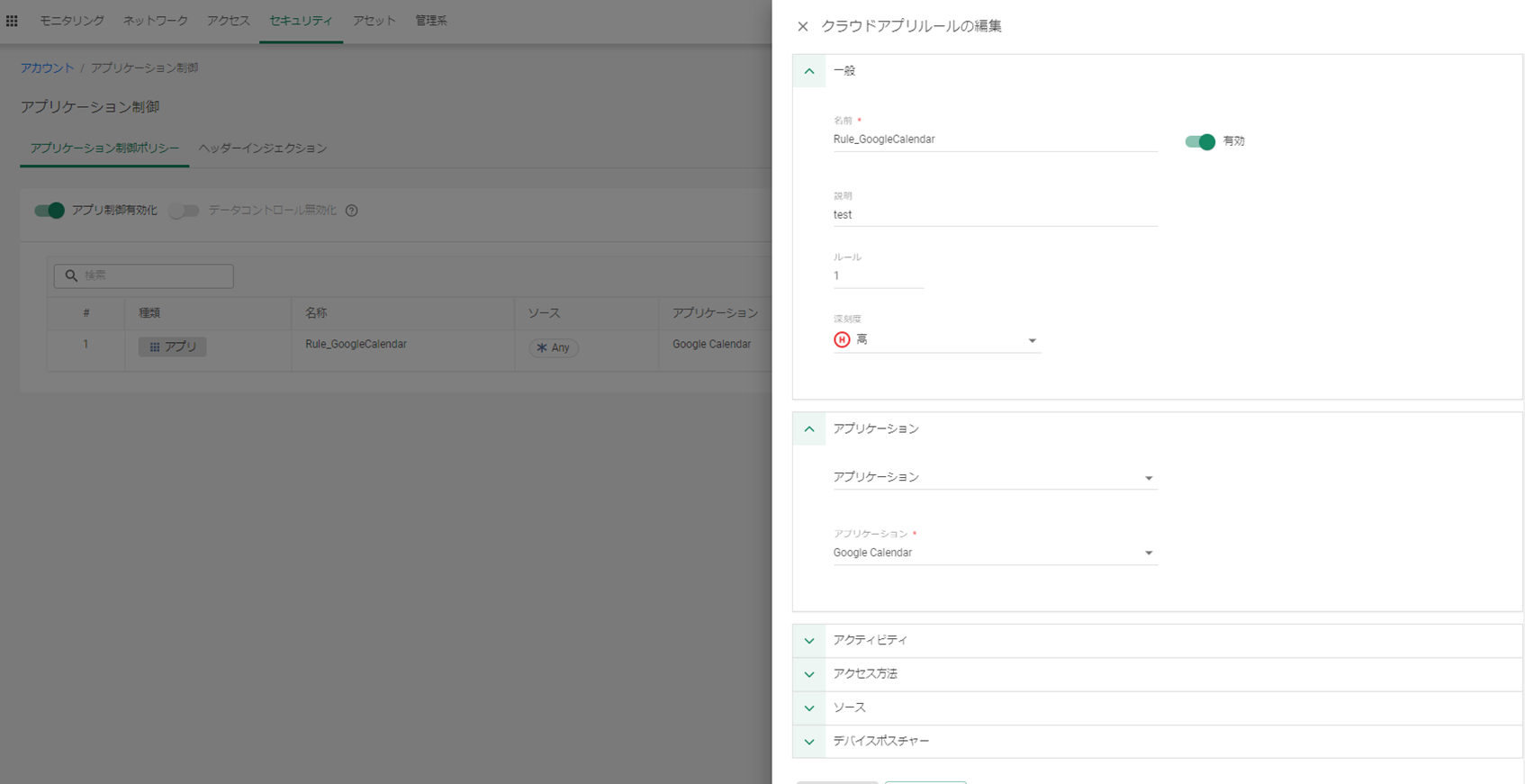

画面右上の新規をクリックするとアプリ制御ルールを追加することができます。

アプリケーションの許可/ブロック、アプリケーションの使用制限、ユーザーまたはグループごとの制御、通知とアラート設定などができます。

本シナリオではGoogleカレンダーへのアクセスをブロックします。

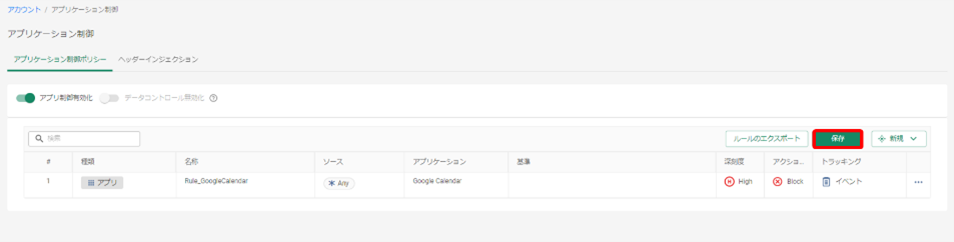

設定が終わったら保存をクリックして適用します。

デバイスをCato vpn clientに接続し、ブラウザからGoogleカレンダーにアクセスを試みます。

CASBが有効になっている場合、アクセスは不正なものと判断され、ブロックされます。

ブロックされるとブラウザにブロック画面が表示されます。

このように、CASBを使用することで、リスクのあるアプリケーションをシャドーITとして識別し、必要に応じてブロックすることで、組織のセキュリティを強化できます。

# おわりに

今回はCatoのCASBについてご説明いたしました。

CatoのCASBは、クラウドアプリケーションの使用状況を把握し、アクセス制御、データセキュリティ、脅威防御など多様な機能を提供し、クラウド環境のセキュリティリスクを減らす役割を果たします。

次回はCatoのデバイスポスチャー機能を紹介したいと思います。次回も引き続き、よろしくお願いいたします。

Cato Cloud

Cato CloudはSD-WANとクラウドネットワークセキュリティを統合した世界初の「SASE(Secure Access Service Edge)」プラットフォームです。

SASEによるクラウドベースの次世代WANを低コストでの導入を可能にします。

ゼロトラストセキュリティ

京セラみらいエンビジョンではゼロトラストネットワークアクセス、エンドポイント強化、 ユーザー認証、ログ解析及び自動化を包括的に対策できるトータルセキュリティソリューションで、ゼロトラストへの移行を実現します。

詳細を⾒る