# はじめに

京セラみらいエンビジョン ICTインフラソリューション部の田端と申します。ゼロトラストセキュリティコラムの記念すべき第1回目の記事を執筆することになりました。よろしくお願いします。

記事の内容に入る前に、新しくはじめた、このコラムについて簡単に紹介したいと思います。 弊社ではテレワークの活用、DX化が広がり、クラウドネイティブ時代に即した、最適なセキュリティモデルの導入をトータルで支援すべく、ゼロトラストセキュリティ導入サービスを展開しております。

本コラムは技術者、情シス担当者向けに次のような情報を発信することを意図して開設されたブログとなります。

- ゼロトラストセキュリティ導入に関する背景

- ゼロトラストセキュリティモデルの概要

- CatoCloudに関する各種製品、機能紹介

- EDRに関する各種製品、機能紹介

- iDaaSに関する各種製品、機能紹介

- SIEMに関する各種製品、機能紹介

- 弊社のソリューション紹介

- 最近のセキュリティ脅威に関する情報配信

第1回目は注目を集めておりますゼロトラストセキュリティ導入に至る課題、背景などを紹介いたします。

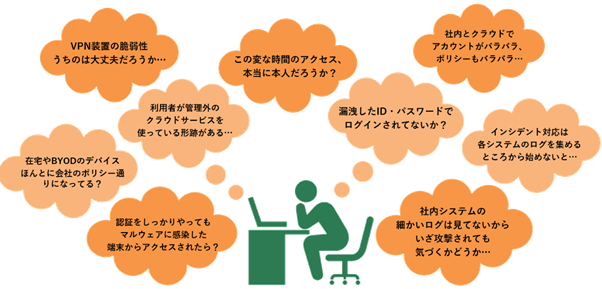

# クラウド・テレワーク時代のセキュリティ課題

昨今、クラウド化やテレワークの普及に伴い、例えば、VPN装置の脆弱性に不安があったり、社員が管理外のクラウドサービスを利用しているかもしれない、社内とクラウドでアカウントもポリシーもバラバラなど様々なセキュリティに関する課題が出てきているのではないでしょうか?

# ゼロトラストセキュリティとは

このような課題に対してゼロトラストセキュリティと呼ばれる情報セキュリティモデルに注目が集まってきています。

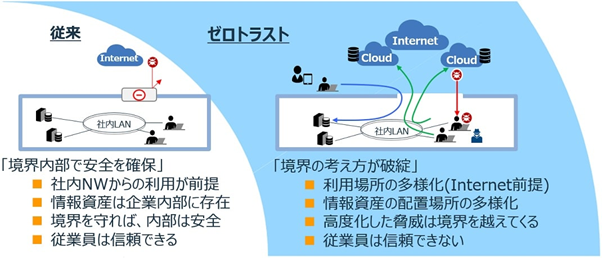

ゼロトラストセキュリティと従来のセキュリティの考えの比較として、従来は、社内と社外を境界で分け、境界の内部で安全を確保するというのが一般的でした。

しかし、近年ではテレワークの普及やクラウド化の影響、また脅威の高度化もあり、その、境界の考え方が破綻してきています。

従来の境界型セキュリティでは

社内、つまり境界の内部は善、社外は悪、の前提でファイアウォールで社内外の境界を守るという考え方が一般的でしたが境界型セキュリティではネットワークを突破された侵入のみの脅威に対して脆弱であり、境界を容易に越えることができるような脅威も存在します。このような従来型のセキュリティの考え方に対して、ゼロトラストセキュリティは、ID をセキュリティの境界として、社内や社外は関係なく「全てのアクセスを信頼せずにすべてを検査する」ということを前提に、セキュリティを守るという考え方が、ゼロトラストセキュリティの考え方となります。

# ゼロトラストセキュリティの市場動向

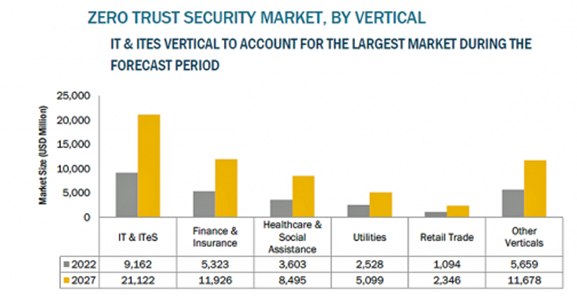

ゼロトラストセキュリティの市場動向をご紹介いたします。

以下各マーケット別、2027年に向けた市場動向になりますが、各マーケット単位で見ても、市場は2倍以上の伸びを予想されており、非常に注目を集めている技術と考えております。

第1回のコラムは以上になります。

次回はゼロトラストモデルについて、もうすこし具体的に深堀していきたいと思います。

ゼロトラストセキュリティ

京セラみらいエンビジョンではゼロトラストネットワークアクセス、エンドポイント強化、 ユーザー認証、ログ解析及び自動化を包括的に対策できるトータルセキュリティソリューションで、ゼロトラストへの移行を実現します。

詳細を⾒る